Das Sender Policy Framework (SPF) ist ein technisches Verfahren, das sicherstellt, dass E-Mails auch wirklich von dem Server kommen, der dazu berechtigt ist. Es dient primär dazu, das Fälschen von Absenderadressen (E-Mail-Spoofing) zu verhindern. SPF ist allerdings ein sehr technisches Verfahren und für viele normale Nutzer daher keine wirkliche Hilfe beim Beurteilen von Emails.

Weitere Probleme sind: SPF stellt lediglich fest, ob ein Server sendeberechtigt ist. Es prüft jedoch nicht, ob der Inhalt der E-Mail auf dem Weg vom Absender zum Empfänger verändert wurde. SPF bietet keine Verschlüsselung oder digitale Signatur der Nachrichteninhalte.

Wie funktioniert ein SPF-Eintrag?

Ein SPF-Eintrag ist ein einfacher TXT-Eintrag im DNS (Domain Name System) einer Domain. Darin legt der Inhaber der Domain fest, welche IP-Adressen oder Server berechtigt sind, E-Mails im Namen dieser Domain zu versenden.

Der Ablauf einer Prüfung:

- Versand: Ein Mailserver sendet eine E-Mail von der Adresse

info@beispiel.de. - Abfrage: Der empfangende Server sieht die Domain

beispiel.deund fragt deren DNS-Einträge ab. - Abgleich: Der Empfänger prüft, ob die IP-Adresse des absendenden Servers im SPF-Eintrag der Domain

beispiel.degelistet ist. - Ergebnis: * Treffer: Die E-Mail wird als legitim eingestuft (SPF Pass).

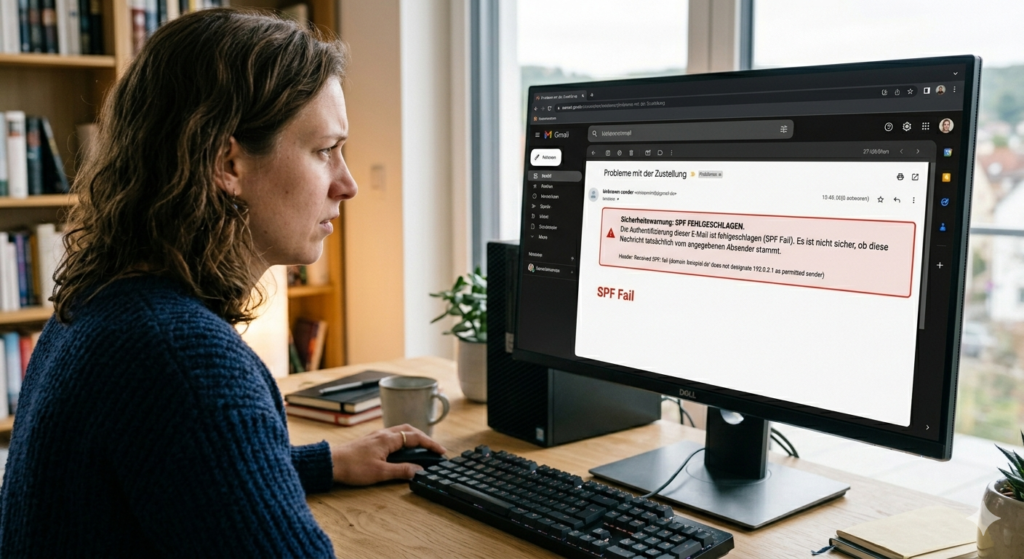

- Kein Treffer: Die E-Mail wird oft als Spam markiert oder direkt abgewiesen (SPF Fail).

VIDEO Google erklärt SPF

So prüft man selbst einen SPF Eintrag

Ein SPF-Eintrag kann jederzeit selbst geprüft werden. Es gibt dafür zwei Wege: über Online-Tools (besonders einfach und mit grafischer Auswertung) oder direkt über das eigene Betriebssystem (schnell und ohne Drittanbieter). Diese Dienste bieten eine detaillierte Analyse und weisen auf Fehler hin (z. B. zu viele DNS-Lookups oder Syntaxfehler).

- MxToolbox (SPF Lookup): Der Standard für DNS-Checks. Zeigt an, ob der Eintrag valide ist und welche IP-Adressen autorisiert sind.

- SPF-Record.de: Ein deutschsprachiges Tool, das eine sehr übersichtliche Zusammenfassung der erlaubten Sender liefert.

- DMARC Advisor: Besonders nützlich, um zu sehen, wie viele DNS-Abfragen der Eintrag verbraucht (das Limit liegt bei 10).

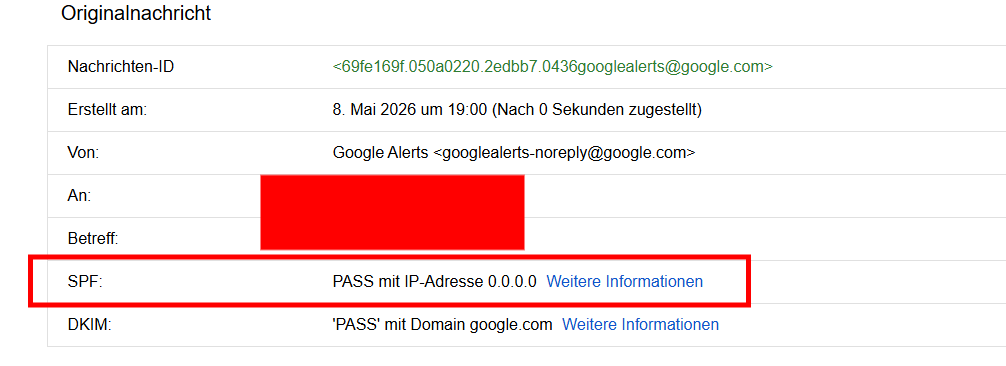

In Gmail lässt sich die SPF-Prüfung für jede empfangene E-Mail ganz einfach über die integrierte Analyse-Funktion einsehen. Dies ist besonders nützlich, um zu prüfen, ob eine E-Mail wirklich vom angegebenen Absender stammt.

- E-Mail öffnen: Die Nachricht auswählen, die geprüft werden soll.

- Menü öffnen: Rechts oben in der E-Mail (neben dem Antwort-Button) auf die drei vertikalen Punkte (Mehr) klicken.

- Original anzeigen: Den Menüpunkt „Original anzeigen“ auswählen.

- Ergebnis ablesen: Es öffnet sich ein neuer Tab mit einer Zusammenfassung der Authentifizierung. Dort steht direkt in den ersten Zeilen:

- SPF: Hier sollte ‚PASS‘ stehen, wenn der Server berechtigt war.

- DKIM: Ebenfalls idealerweise ‚PASS‘.

- DMARC: Ebenfalls idealerweise ‚PASS‘.

Unterhalb dieser Zusammenfassung findet man den „Roh-Header“ der E-Mail. Wenn man dort nach dem Begriff Received-SPF sucht (Strg+F), erhält man detailliertere Informationen:

spf=pass: Alles in Ordnung. Der absendende Server ist im SPF-Eintrag der Domain hinterlegt.spf=softfail: Der Server ist nicht explizit erlaubt, aber der Domaininhaber hat festgelegt, dass solche Mails trotzdem meist zugestellt werden sollen (oft mit Spam-Markierung). Auch bei solchen Mail sollte man nicht auf Links klicken.spf=fail: Der Server ist nicht autorisiert. Gmail verschiebt solche Nachrichten oft direkt in den Spam-Ordner oder lehnt sie ganz ab. Ein klassischer Fall ist dabei, wenn beispielsweise eine Sparkassen Email gar nicht von der Sparkasse kommt.spf=neutral/none: Es ist kein SPF-Eintrag für diese Domain vorhanden oder der Eintrag ist unvollständig.

Sollten Sie selbst E-Mails über Gmail (Google Workspace) versenden und Ihre Empfänger berichten, dass Ihre Mails im Spam landen, ist dieser Check der erste Schritt. Falls dort bei SPF ‚FAIL‘ steht, müssen Sie Ihren eigenen SPF-Eintrag bei Ihrem Domain-Provider (z. B. Strato, IONOS, Hosteurope) korrigieren und include:_spf.google.com hinzufügen.

VIDEO SPF und andere Schutztechniken für Emails erklärt

Aufbau eines SPF-Eintrags

Ein typischer SPF-Eintrag sieht beispielsweise so aus:

v=spf1 ip4:1.2.3.4 include:_spf.google.com -all

Die einzelnen Bestandteile erklärt:

v=spf1: Identifiziert den Eintrag als SPF-Version 1.ip4:1.2.3.4: Erlaubt dem Server mit dieser spezifischen IP-Adresse den Versand.include:_spf.google.com: Vertraut zusätzlich allen Servern, die Google in seinem eigenen SPF-Eintrag definiert hat (wichtig, wenn man Google Workspace nutzt).-all(Fail): Teilt dem Empfänger mit, dass E-Mails von allen anderen Servern strikt abgelehnt werden sollen.~all(Soft Fail): Eine mildere Variante; die Mail wird meist angenommen, aber als potenzieller Spam markiert.

Warum ist SPF wichtig?

- Schutz der Reputation: Verhindert, dass Kriminelle Ihre Domain für Phishing-Mails missbrauchen.

- Zustellbarkeit: Viele große Provider (wie Google, Outlook oder Yahoo) stufen Mails ohne SPF-Eintrag inzwischen deutlich häufiger als Spam ein.

- Teil eines Ganzen: SPF ist die Basis. Für maximale Sicherheit sollte es mit DKIM (digitale Signatur des Inhalts) und DMARC (Anweisung, was bei Fehlern passieren soll) kombiniert werden.

Grenzen von SPF

SPF prüft nur den sogenannten „Envelope From“ (den technischen Absender). Wenn eine E-Mail weitergeleitet wird, ändert sich oft die IP-Adresse des absendenden Servers, was zu einem SPF-Fehler führen kann. Hier helfen die oben genannten Zusatzverfahren DKIM und DMARC, diese Lücke zu schließen.